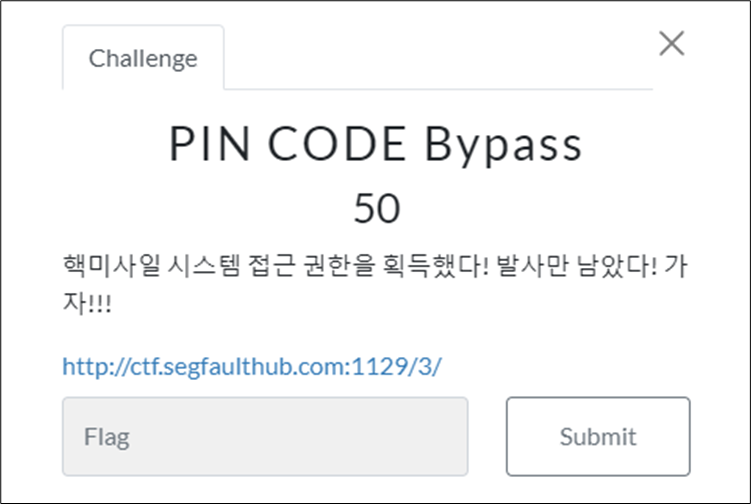

Wargame & CTF/SegFault

[SegFault] (Authentication Bypass) - PIN Code Bypass

Gearvirus(junyup2)

2023. 12. 6. 04:00

[SegFault] Authentication Bypass (Code)

PIN CODE Bypass.

핵미사일 시스템 접근 권한을 획득했다! 발사만 남았다! 가자!!!

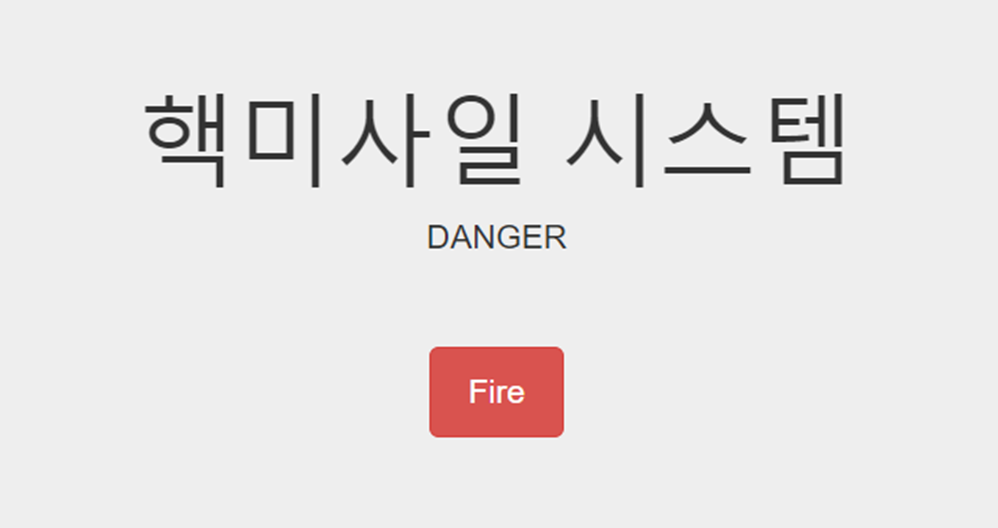

문제 파악

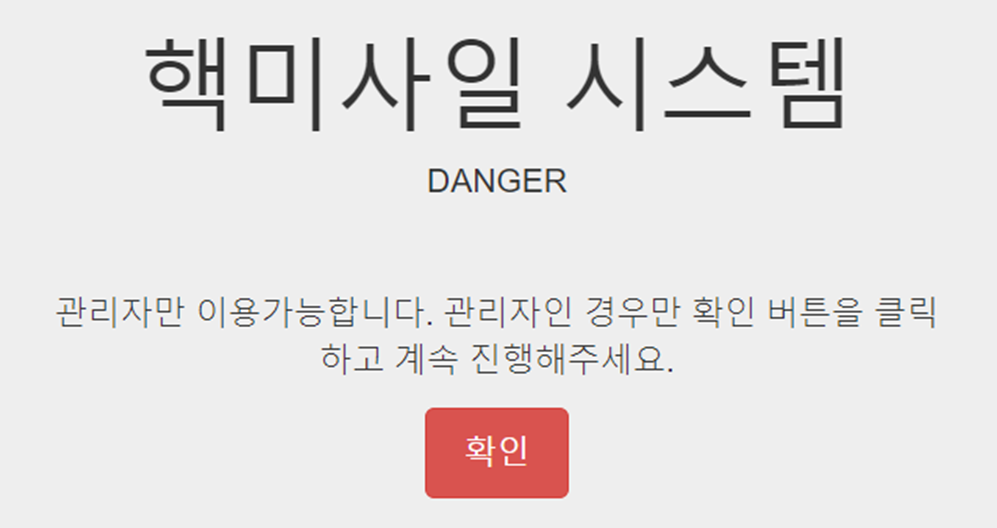

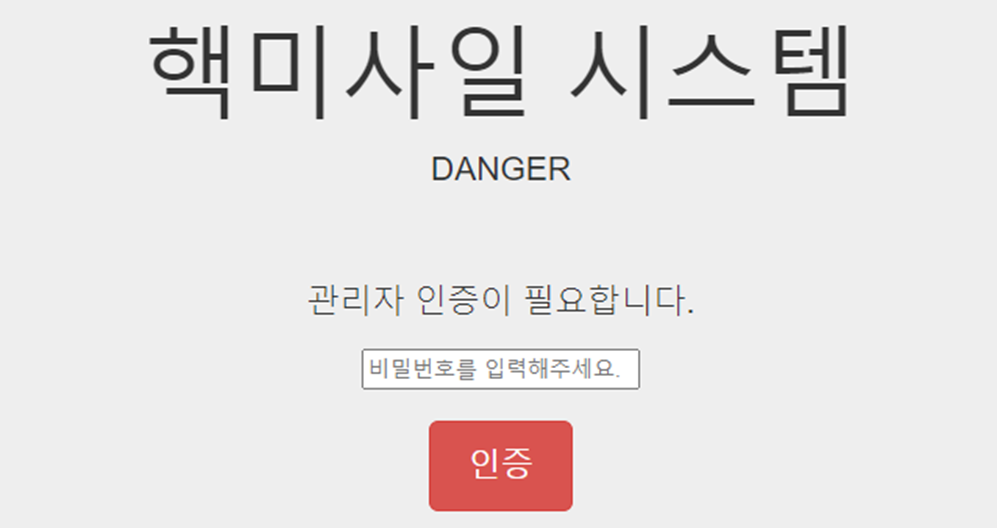

- 위의 페이지에 접속하면 아래와 같은 화면이 나온다.

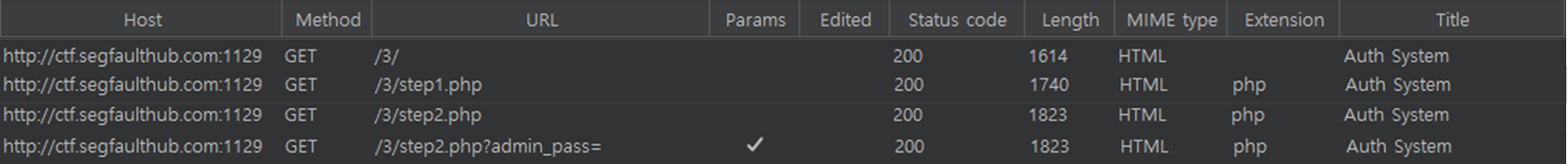

- Burp Suite을 이용하여 상태코드(Status code) 확인한다.

- 200 OK (접속)

- 200 OK (Fire)

- 200 OK (확인)

- 200 OK (인증)

생각 과정

생각 과정

1. 파라미터 admin_pass가 넘어가지만, 알아낼 방법이 안보인다.

2. 그런데? URL을 보면 Step으로 단계가 넘어가는 것을 확인할 수 있다.

3. 직접 접근 시도 해보자!!

4. Step1.php 에서 Step2.php로 넘어가니까?

5. 다음은 Step3.php가 아닐까?

풀이 과정 (해결 방안)

1. Intercept On 으로 바꿔준다.

2. 재요청(Request) : 새로 고침(페이지 리로딩)하여 페이지를 재요청 해준다.

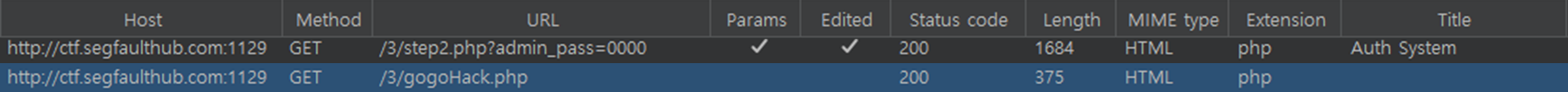

3. Intercept 에서 GET /3/step2.php?admin_pass= 를 GET /3/step3.php 로 고쳐준 후 Forward 해준다.

4. 브라우저 창 및 히스토리(HTTP history)를 확인 해보자!

- Edited 에 체크된 상태(요청이 수정된 상태)의 응답임을 확인 가능

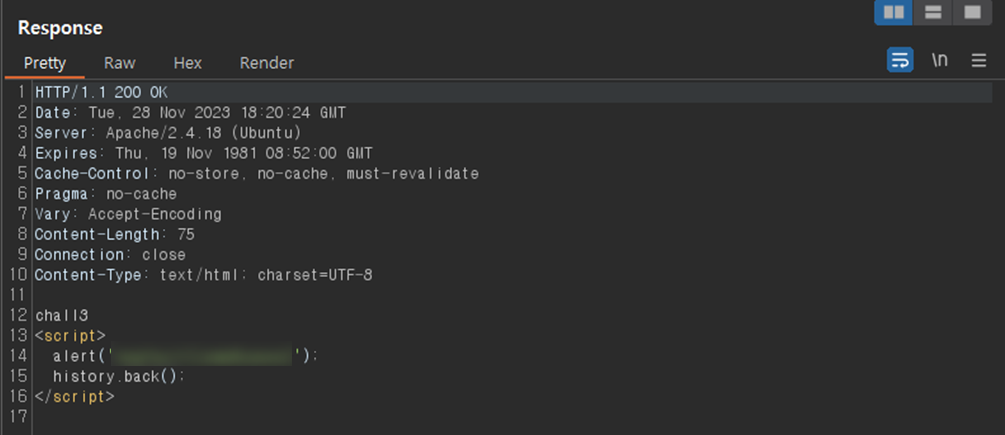

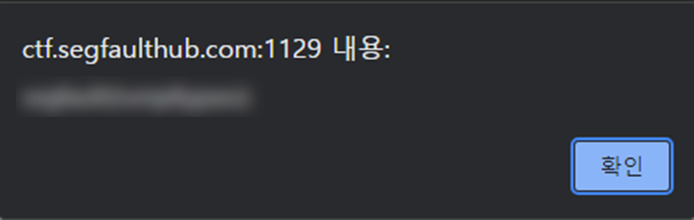

- 바로 리디렉션 되며, 경고창에 Flag를 확인 가능하다.

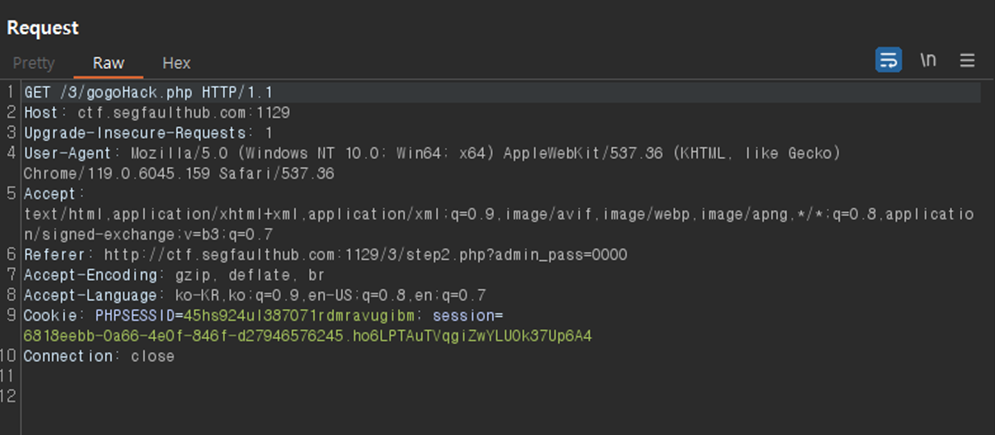

- 요청(Request)과 응답(Response)를 살펴 보자 !

- Step3.php로 고친 요청의 응답으로, 요청(Request)부분에서 /3/gogoHack.php 경로로 리디렉션되는 것을 확인할 수 있다.

5. 응답(Response)의 alert 부분에서 Flag 확인 가능하다.

취약점에 관한 고찰

(유추를 통한) 직접 접근

본 문제에서는 인증의 과정에서 다음 페이지에 대한 이름을 유추하기 쉽게 만들어진 경우였다.

step1, step2, step3 와 같이 누가 봐도 다음 페이지가 예상되는 경우라고 할 수 있다.

또한 과정을 넘어가는 경우 인증이 필요없다는 것도 문제이다. 해당 페이지에서는 추가적인 인증이 없다는 것이다.

여기서 생각해볼 점은 다음과 같다.

직접(direct) 접근을 통하여 절차(Process)를 뛰어 넘었다는 것이 문제이기 때문에 '인증' 을 뛰어 넘은 인증 취약점이라는 생각을 해볼 수 있다.

하지만 원래 못하는 건데 할 수 있었기 때문에 인가 취약점이라고도 할 수 있는 것이 아닐까? 라는 생각을 할 수 있다.

(여기서는 대응방식에 대하여 살펴봐야한다.)

대응 방식은 인증을 뛰어 넘어서 발생한 것이기 때문에 이것을 고치한다는 관점에서 인증 취약점이 맞다.

하지만 절차를 뛰어 넘은 뒤에 버튼이 눌리는 부분에서는 추가적인 권한의 확인이 없이 눌렸기 때문에 인가 취약점으로도 분리할 수 있다는 것이다.

(이렇게 어느정도 주관이 들어가는 부분으로서, 설명만 할 수 있다면?! 취약점이 된다.!)

해당 취약점의 추가적 예시

본인 인증을 우회하는 경우에 많이 사용된다.

ex) 회원 가입 절차

(1) 약관동의

(2) 본인인증(휴대전화)

(3) 회원가입

(여기서 (2)의 인증 절차없이 건너뛰고 회원 가입이 가능한 경우)

질문 환영, 수정 및 보완에 대한 지적 환영